-

sudo docker-compose up -d

Traceback (most recent call last):

File "/usr/bin/docker-compose", line 33, in

sys.exit(load_entry_point('docker-compose==1.29.2', 'console_scripts', 'docker-com…

-

终端输出:

Nmap done: 1 IP address (1 host up) scanned in 0.02 seconds

[INF] Port scan over,web scan starting

[WRN] Found 1 templates with syntax error (use -validate flag for further examination)

[INF…

-

环境在http://123.60.84.229:10218/cgi-bin/hello

无法复现

-

我试图从D-Link/CVE-2019- 开始

我沿着依赖关系

firmianay/ubuntu1604 -> firmianay/binwalk:noentry(noentry这个版本是?) -> firmianay/firmadyne

逐步修改了他们的Dockerfile中开头行的“From xxx”为本地docker image的值,并且一直没有报错,直到

我试图启动

…

-

我想知道这个防盗链能否取消掉,有些链接是外链,需要正常访问

-

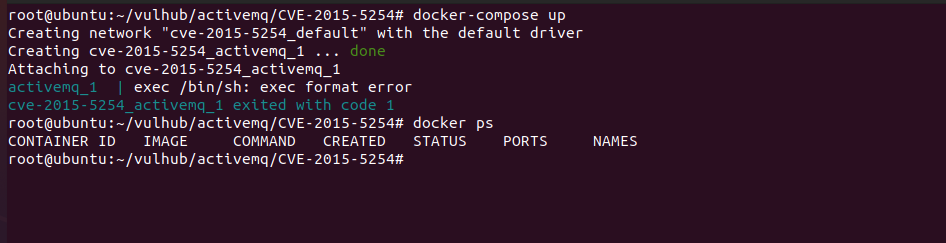

vulhub是最新版的。

m1pro的虚拟机,虚拟机系统是 ubuntu 20.04.0 arm64。

docker-compose up -d 报错如下。

我没找…

-

https://github.com/vulhub/vulhub/tree/master/nginx/insecure-configuration

crlf注入换行分隔符应该是 %0d%0a, 不是 %0a%0d

-

以vulhub为测试环境进行测试,上传该文件web服务路径后,访问该文件,此文件直接以代码形式显示在界面中,并未检测到冰蝎生成的内存马,希望老哥能够指出操作失误的地方

![Uploading b70932ea745d436e1cd676e9fb3a7fc.png…]()

-

WARNING: An illegal reflective access operation has occurred

WARNING: Illegal reflective access by ysoserial.payloads.util.Reflections (file:/home/ccy/Documents/vulhub/vulhub/activemq/CVE-2015-52…

-

1、burp send is ok

2、Send multiple HTTP packets at a time, unable to get the return data

how test

git clone https://github.com/vulhub/vulhub

cd vulhub/spring/CVE-2022-22947

docker-compose up…